CSRF¶

CSRF(Cross-Site Request Forgery),也被称为 one-click attack 或者 session riding,即跨站请求伪造攻击。

原理¶

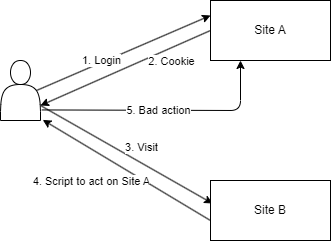

CSRF利用同一个浏览器不同Tab之间共享Session(Cookie)的特性,挟持用户在某个Web应用程序上的Session,并在此之上上执行非操作的网络攻击方法。

流程¶

- 用户C打开浏览器,访问受信任网站A,输入用户名和密码请求登录网站A;

- 在用户信息通过验证后,网站A产生Cookie信息并返回给浏览器,此时用户登录网站A成功,可以正常发送请求到网站A;

- 用户未退出网站A之前,在同一浏览器中,打开一个TAB页访问网站B;

- 网站B接收到用户请求后,返回一些攻击性代码,并发出一个请求要求访问第三方站点A;

- 浏览器在接收到这些攻击性代码后,根据网站B的请求,在用户不知情的情况下携带Cookie信息,向网站A发出请求。网站A并不知道该请求其实是由B发起的,所以会根据用户C的Cookie信息以C的权限处理该请求,导致来自网站B的恶意代码被执行。

防御¶

服务端¶

1. 标准化GET请求¶

遵循RFC 2616(HTTP/1.1),GET和HEAD方法不应该进行检索之外的动作。这些方法应该被认为是“安全的”。

2. 在非GET请求中加入基于Session的随机数¶

站点为每个用户生成一个(密码上很强壮的)伪随机值,并在用户的计算机上将其设为cookie。站点要求每个表单都包含该伪随机值。只有表单值和cookie值相同时,该请求才会被认为是有效的。

3. 检查 HTTP Referer 字段¶

HTTP头中有一个Referer字段,这个字段用以标明请求来源于哪个地址。服务器端给所有安全敏感的请求统一增加一个拦截器来检查 Referer 的值。但是Referer值是由浏览器提供的,虽然 HTTP 协议上有明确的要求,但是每个浏览器对于 Referer 的具体实现可能有差别,并不能保证浏览器自身没有安全漏洞。

客户端¶

免受某些类型的CSRF攻击的浏览器插件。